私たちのデジタル社会において、**アクセス制限**はますます重要なテーマとなっています。個人情報や機密データを守るためには、どのような対策が必要なのでしょうか?アクセス制限は、情報の保護だけでなく、企業の信頼性を高めるためにも欠かせない要素です。

アクセス制限の基本

アクセス制限は、デジタル環境におけるデータ保護の重要な要素です。私たちは、個人情報や機密データを守るためにはこの制限が欠かせないと考えています。ここでは、アクセス制限の基本に関する重要なポイントを詳述します。

アクセス制限とは

アクセス制限とは、特定のユーザーやグループの情報に対するアクセスを制限することです。このプロセスには、以下のような手段が用いられます。

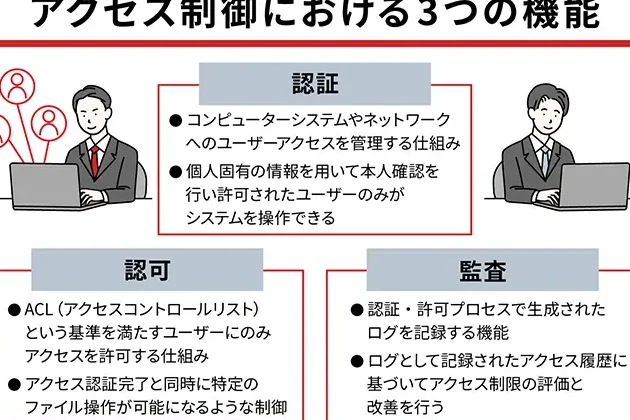

- ユーザー認証:ユーザーが正しい資格情報を入力する必要があります。

- 権限設定:それぞれのユーザーがどの情報にアクセスできるかを決めます。

- ログ管理:アクセスの履歴を記録し、不正な試みを監視します。

アクセス制限の目的

アクセス制限の目的は多岐にわたります。以下の点が特に重要です。

- データ保護:個人情報および機密データを不正アクセスから守ります。

- コンプライアンス維持:法規制や業界基準に準拠するための対策です。

- 企業の信頼性向上:安全な情報管理を行うことで、企業の評判を向上させます。

アクセス制限の種類

アクセス制限にはさまざまな種類があります。ここでは、主要なアクセス制限の手法を詳述します。

IPアドレスによる制限

- 特定のIPアドレスを決定する: 設定を行う対象のIPアドレスを特定します。

- アクセスリストを作成する: 許可するIPアドレスのリストを作成します。

- ファイアウォール設定を行う: サーバーやネットワークのファイアウォールにアクセスリストを実装します。

- ソフトウェアでの設定を確認する: 使用するアプリケーションやシステム内での設定も見直します。

- 設定をテストする: 設定が正しく機能するか、テストを行います。

ユーザー認証による制限

- ユーザーアカウントを作成する: 新規ユーザーのアカウントを作成します。

- 認証方法を選択する: ユーザー名とパスワード、または二段階認証など認証の手法を選びます。

- アクセス権限を設定する: ユーザーごとに適切なアクセス権を設定します。

- ログイン画面を設置する: ユーザーがログインするためのインターフェースを整えます。

- 認証プロセスを確認する: 実際にログインして、アクセス制限が効いているか確認します。

アクセス権限の設定

- 権限要件を定義する: 各ユーザーグループの権限要件を明確にします。

- 権限管理システムを導入する: アクセス権を管理できるシステムを導入します。

- 権限を割り当てる: 定義した権限を各ユーザーまたはグループに割り当てます。

- 定期的に見直す: 定期的に権限設定を見直し、必要に応じて調整します。

- 変更履歴を記録する: 権限変更の履歴を記録しておくことも重要です。

アクセス制限の利点

アクセス制限は、情報保護や企業の信頼性向上に数多くの利点をもたらします。以下に具体的な利点を示します。

セキュリティの向上

- 特定のユーザーのみのアクセスを許可するために、ユーザー認証を実施します。

- 不正アクセスを防ぐために、IPアドレス制限を設定します。

- ログ管理を使用して、アクセスの履歴を記録し監視します。

- 迅速に問題に対処するために、リアルタイムの警告機能を活用します。

セキュリティの強化により、情報漏洩やサイバー攻撃のリスクが大幅に減少します。

データ保護の強化

- 機密データを特定し、保護の優先度を設定します。

- 各データへのアクセス権限を明確に定義します。

- 定期的な権限の見直しを行い、不要なアクセスを排除します。

- データ暗号化を通じて、盗難時の安全性を高めます。

アクセス制限の課題

アクセス制限にはさまざまな課題が存在します。これらの課題を克服することは、情報の安全性と企業の運営にとって重要です。

ユーザビリティの低下

ユーザビリティは、アクセス制限を導入する際に注意が必要です。アクセス制限が厳しすぎる場合、正当なユーザーが必要な情報にアクセスできなくなることがあります。この影響は、次のような点に現れます。

- ナビゲーションの複雑化: ユーザーは、情報を探すのに多くの時間を費やすことになります。

- エラーや拒否の増加: アクセス権限が正しく設定されていないと、ユーザーはしばしばアクセス拒否のメッセージを受け取ります。

- 満足度の低下: ユーザーがストレスを感じることで、全体的な満足度が低下します。

このような問題を避けるには、適切なバランスが求められます。

運用コストの増加

運用コストの増加もアクセス制限に伴う大きな課題です。アクセス管理システムや手順の導入には、多くのリソースが必要です。具体的な要素には以下が含まれます。

- ソフトウェアの導入費用: アクセス制限を行うためには、専用のソフトウェアやサービスが必要です。

- 人件費: アクセス権限を設定したり、監視したりするために、専任のスタッフが必要です。

- トレーニング費用: スタッフに新しいシステムを使いこなしてもらうための教育や研修が求められます。

結論

アクセス制限は私たちのデジタル環境において欠かせない要素です。情報の保護や企業の信頼性向上を実現するためには、適切な手法を選択し実装することが重要です。特にユーザー認証や権限設定は、セキュリティを強化するための基本的なステップです。

ただし、アクセス制限には課題も伴います。ユーザビリティの低下や運用コストの増加を考慮しつつ、最適なバランスを見つけることが求められます。私たちはこれらの点を踏まえ、効果的なアクセス制限を実現していく必要があります。